هناك العديد من البدائل المفيدة مفتوحة المصدر بالإضافة إلى حلول الأمان الأصلية التي توفرها الشركات السحابية.

فيما يلي مثال على ثماني تقنيات أمان سحابة مفتوحة المصدر متميزة.

تعد AWS و Microsoft و Google مجرد عدد قليل من الشركات السحابية التي توفر مجموعة متنوعة من ميزات الأمان الأصلية. على الرغم من أن هذه التقنيات مفيدة بلا شك ، إلا أنها لا تستطيع تلبية احتياجات الجميع. تكتشف فرق تقنية المعلومات بشكل متكرر ثغرات في قدرتها على إنشاء أعباء العمل والحفاظ عليها بأمان على جميع هذه الأنظمة الأساسية مع تقدم تطوير السحابة. في النهاية ، الأمر متروك للمستخدم لسد هذه الفجوات. تعد تقنيات أمان السحابة مفتوحة المصدر مفيدة في مثل هذه المواقف.

غالبًا ما يتم إنشاء تقنيات أمان السحابة مفتوحة المصدر المستخدمة على نطاق واسع بواسطة مؤسسات مثل Netflix و Capital One و Lyft التي لديها فرق كبيرة في مجال تكنولوجيا المعلومات تتمتع بخبرة كبيرة في السحابة. تبدأ الفرق هذه المشاريع لحل بعض المتطلبات التي لا تلبيها الأدوات والخدمات المتوفرة بالفعل ، ويفتحون مثل هذه البرامج على أمل أن تكون مفيدة للشركات الأخرى أيضًا. على الرغم من أنها ليست شاملة ، إلا أن هذه القائمة التي تضم حلول أمان السحابة مفتوحة المصدر الأكثر شهرة على GitHub تعد مكانًا ممتازًا للبدء. يتوافق العديد منها مع الإعدادات السحابية الأخرى ، بينما تم تصميم البعض الآخر صراحة للعمل مع AWS ، السحابة العامة الأكثر شعبية. انظر إلى تقنيات الأمان هذه للاستجابة للحوادث والاختبار الاستباقي والرؤية.

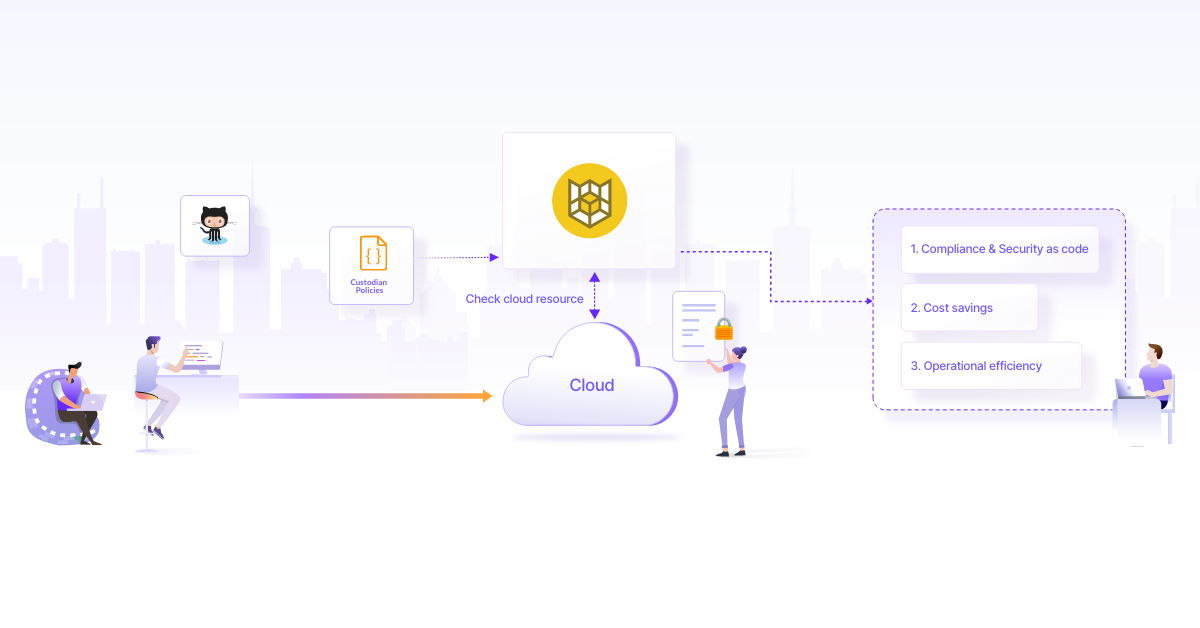

أمين السحابة

تتم إدارة بيئات AWS و Microsoft Azure و Google Cloud Platform (GCP) بمساعدة Cloud Custodian ، وهو محرك قواعد عديم الجنسية. من خلال التقارير والتحليلات الموحدة ، فهي تجمع بين العديد من إجراءات الامتثال التي تستخدمها الشركات في منصة واحدة. يمكنك وضع قواعد باستخدام Cloud Custodian تقارن البيئة بمتطلبات الأمان والامتثال بالإضافة إلى معايير تحسين التكلفة. يتم التعبير عن نوع ومجموعة الموارد التي يجب فحصها ، بالإضافة إلى الإجراءات التي يجب اتخاذها بشأن هذه الموارد ، في سياسات Cloud Custodian ، والتي تم تحديدها في YAML. يمكنك ، على سبيل المثال ، إنشاء سياسة تجعل تشفير الحاوية متاحًا لجميع حاويات Amazon S3. لحل القواعد تلقائيًا ، يمكنك دمج Cloud Custodian مع أوقات التشغيل بدون خادم والخدمات السحابية الأصلية. تم إنشاؤه في البداية وإتاحته كمصدر مجاني بواسطة

خرائطية

القرعة الرئيسية هنا هي خرائط البنية التحتية التي تم إنشاؤها بواسطة رسم الخرائط. توفر أداة الرسوم البيانية التلقائية هذه تمثيلاً مرئيًا للاتصالات بين مكونات البنية التحتية السحابية. يمكن أن يؤدي ذلك إلى زيادة الرؤية الأمنية الشاملة للفريق. استخدم هذه الأداة لإنشاء تقارير الأصول وتحديد نواقل الهجوم المحتملة وتحديد فرص تحسين الأمان. أنشأ المهندسون في Lyft رسم الخرائط ، والذي يستخدم قاعدة بيانات Neo4j. وهو يدعم مجموعة متنوعة من خدمات AWS و G Suite و Google Cloud Platform.

صعب

تُعرف أداة الفرز الشائعة للغاية للطب الشرعي الرقمي والاستجابة للحوادث Diffy (DFIR). تتمثل مسؤولية فريق DFIR في البحث في الأصول الخاصة بك عن أي دليل تركه الدخيل وراءه بعد تعرض بيئتك للهجوم أو الاختراق بالفعل. قد يتطلب هذا العمل اليدوي المضني. يكشف محرك الاختلاف الذي توفره Diffy عن حالات شاذة ، وأجهزة افتراضية ، ونشاط موارد آخر. من أجل مساعدة فريق DFIR في تحديد مواقع المهاجمين ، سيبلغهم Diffy بالموارد التي تتصرف بشكل غريب. لا يزال Diffy في مراحله الأولى من التطوير وهو الآن يدعم فقط مثيلات Linux على AWS ، ومع ذلك فإن بنية المكون الإضافي الخاصة به يمكن أن تتيح السحب الأخرى. اخترع فريق الاستخبارات والاستجابة الأمنية في Netflix Diffy ، وهو مكتوب بلغة Python.

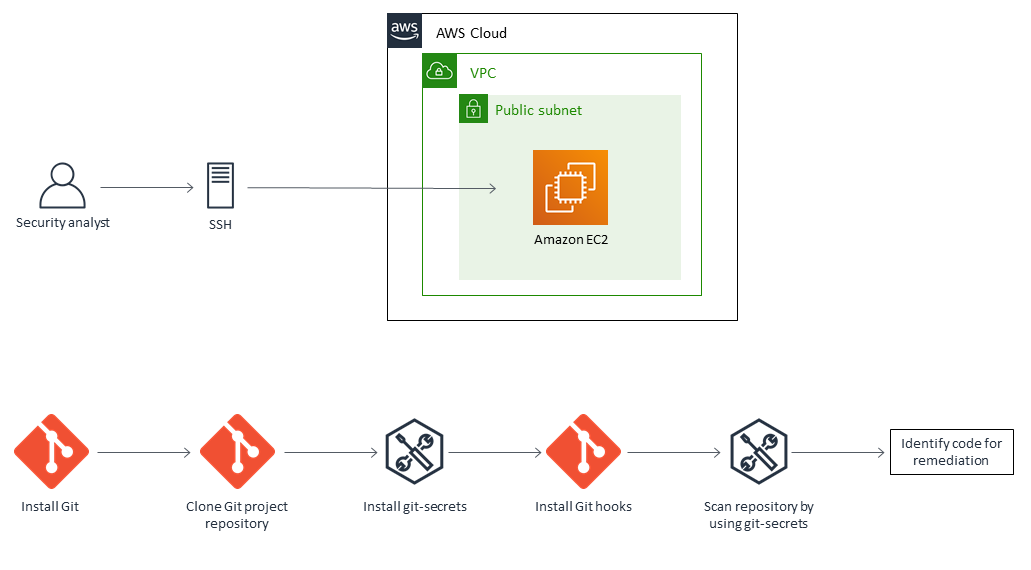

أسرار Git

تمنعك أداة أمان التطوير هذه المسماة Git-secrets من تخزين الأسرار بالإضافة إلى البيانات الحساسة الأخرى في مستودع Git الخاص بك. يتم رفض أي التزامات أو رسائل تتناسب مع أحد أنماط التعبيرات المحظورة المحددة مسبقًا بعد فحصها. تم إنشاء Git-secrets مع وضع AWS في الاعتبار. تم تطويره بواسطة AWS Labs ، والتي لا تزال مسؤولة عن صيانة المشروع.

OSSEC

OSSEC عبارة عن نظام أساسي للأمان يدمج مراقبة السجلات والأمان معلومات وإدارة الأحداث ، واكتشاف التسلل المستند إلى المضيف. يمكنك استخدام هذا على أجهزة افتراضية مستندة إلى مجموعة النظراء على الرغم من أنه تم تصميمه في الأصل للحماية في أماكن العمل. تعد قابلية النظام الأساسي للتكيف إحدى ميزاته. قد تستخدمها البيئات على AWS و Azure و GCP. بالإضافة إلى ذلك ، فهو يدعم مجموعة متنوعة من أنظمة تشغيل ، بما في ذلك Windows و Linux و Mac OS X و Solaris. بالإضافة إلى مراقبة الوكيل وبدون وكيل ، يوفر OSSEC خادم إدارة مركزي لتتبع القواعد عبر العديد من المنصات. تشمل الخصائص البارزة لـ OSSEC ما يلي: سيتم اكتشاف أي تغيير في ملف أو دليل على نظامك عن طريق مراقبة سلامة الملفات ، والتي ستُعلمك. تقوم مراقبة السجل بجمع وفحص وإخطارك بأي سلوك غير عادي من جميع السجلات في النظام.

اكتشاف الجذور الخفية ، والذي ينبهك إذا خضع نظامك لتغيير مثل الجذور الخفية. عندما يتم اكتشاف تدخلات معينة ، قد يستجيب OSSEC بنشاط ويتصرف على الفور. مؤسسة OSSEC تشرف على صيانة OSSEC.

GoPhish

في حالة التصيد اختبار المحاكاة ، Gophish هو برنامج مفتوح المصدر يتيح إرسال رسائل البريد الإلكتروني وتتبعها وتحديد عدد المستلمين الذين نقروا على الروابط في رسائل البريد الإلكتروني المزيفة. ويمكنك البحث عن كل إحصائياتهم. إنه يمنح الفريق الأحمر عددًا من طرق الهجوم بما في ذلك رسائل البريد الإلكتروني العادية ورسائل البريد الإلكتروني التي تحتوي على مرفقات وحتى RubberDuckies لاختبار الأمان المادي والرقمي. حاليا أكثر من 36 التصيد القوالب متوفرة من المجتمع. تتم صيانة التوزيع المستند إلى AWS والمحمّل مسبقًا بالقوالب والمؤمن وفقًا لمعايير CIS بواسطة HailBytes هنا.

متسكع

Prowler هي أداة سطر أوامر خاصة بـ AWS تقوم بتقييم البنية التحتية الخاصة بك مقارنة بالمعايير المحددة لـ AWS بواسطة مركز أمان الإنترنت بالإضافة إلى عمليات فحص GDPR و HIPAA. لديك خيار مراجعة البنية التحتية الكاملة الخاصة بك أو ملف تعريف AWS معين أو منطقة معينة. Prowler لديه القدرة على تنفيذ العديد من المراجعات في وقت واحد وتقديم التقارير بتنسيقات بما في ذلك CSV و JSON و HTML. بالإضافة إلى ذلك ، يتم تضمين AWS Security Hub. طور توني دي لا فوينتي ، وهو خبير أمني في أمازون ولا يزال يشارك في صيانة المشروع ، برنامج Prowler.

قرد الأمن

في إعدادات AWS و GCP و OpenStack ، يعد Security Monkey أداة مراقبة تراقب تعديلات السياسة والإعدادات الضعيفة. على سبيل المثال ، يُعلمك Security Monkey في AWS متى تم إنشاء أو إزالة حاوية S3 بالإضافة إلى مجموعة الأمان ، ويراقب مفاتيح AWS Identity & Access Management الخاصة بك ، ويقوم بالعديد من مهام المراقبة الأخرى. أنشأت Netflix Security Monkey ، وإن كان لا يقدم سوى إصلاحات صغيرة للمشكلات حتى الآن. AWS Config و Google Cloud Assets Inventory هي بدائل البائع.

لرؤية المزيد من الأدوات مفتوحة المصدر الرائعة على AWS ، تحقق من HailBytes ' عروض سوق AWS هنا.