ما هو خط أنابيب CI / CD وما علاقته بالأمن؟

في منشور المدونة هذا ، سنجيب عن هذا السؤال ونزودك به معلومات حول كيفية التأكد من أن خط أنابيب ci / cd آمن قدر الإمكان.

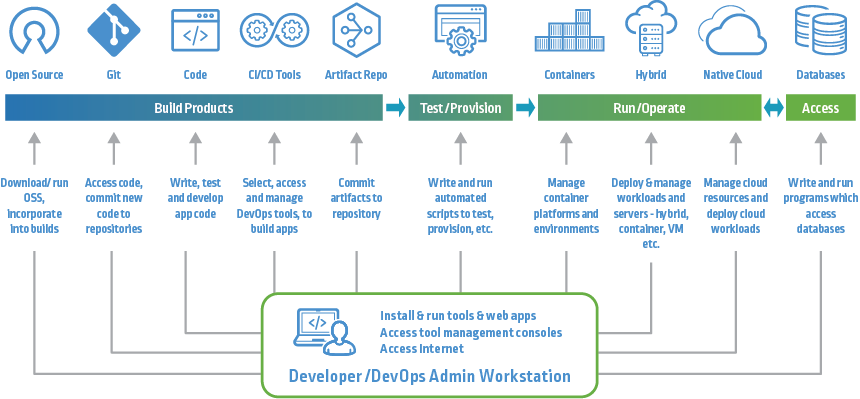

خط أنابيب CI / CD عبارة عن عملية تعمل على أتمتة إنشاء البرنامج واختباره وإصداره. يمكن استخدامه لكل من التطبيقات القائمة على السحابة والتطبيقات المحلية. يشير التكامل المستمر (CI) إلى العملية الآلية لدمج تغييرات التعليمات البرمجية في مستودع مشترك عدة مرات في اليوم.

يساعد هذا في تقليل فرص التعارض بين تغييرات التعليمات البرمجية للمطورين. يأخذ التسليم المستمر (CD) الأشياء خطوة إلى الأمام عن طريق النشر التلقائي للتغييرات في بيئة الاختبار أو الإنتاج. بهذه الطريقة ، يمكنك نشر ميزات جديدة أو إصلاحات أخطاء للمستخدمين بسرعة وأمان.

تتمثل إحدى فوائد استخدام خط أنابيب CI / CD في أنه يمكن أن يساعد في تحسين جودة البرامج وتقليل المخاطر. عندما يتم إنشاء تغييرات التعليمات البرمجية واختبارها ونشرها تلقائيًا ، يكون من السهل اكتشاف الأخطاء مبكرًا. يوفر هذا الوقت والمال على المدى الطويل نظرًا لأنك لن تضطر إلى إصلاح أكبر عدد ممكن من الأخطاء لاحقًا. بالإضافة إلى ذلك ، تعني أتمتة عمليات النشر أن هناك مساحة أقل للخطأ البشري.

ومع ذلك ، فإن إنشاء خط أنابيب CI / CD يأتي مع بعض المخاطر الأمنية التي يجب أن تكون على دراية بها. على سبيل المثال ، إذا تمكن المهاجم من الوصول إلى خادم CI الخاص بك ، فمن المحتمل أن يتلاعب بعملية الإنشاء الخاصة بك ويحقن تعليمات برمجية ضارة في برنامجك. هذا هو السبب في أنه من المهم أن يكون لديك تدابير أمنية لحماية خط أنابيب CI / CD الخاص بك.

تتضمن بعض الأشياء التي يمكنك القيام بها لتأمين خط أنابيب CI / CD:

- استخدم مستودع git خاص لتغييرات التعليمات البرمجية الخاصة بك. بهذه الطريقة ، يمكن فقط للأشخاص الذين لديهم حق الوصول إلى المستودع عرض التعليمات البرمجية أو إجراء تغييرات عليها.

- قم بإعداد مصادقة ثنائية لخادم CI الخاص بك. يضيف هذا طبقة إضافية من الأمان ويجعل من الصعب على المهاجمين الوصول.

- استخدم أداة التكامل المستمر الآمنة التي تحتوي على ميزات أمان مضمنة ، مثل التشفير وإدارة المستخدم.

باتباع هذه أفضل الممارسات، يمكنك المساعدة في الحفاظ على خط أنابيب CI / CD آمنًا والتأكد من أن برنامجك عالي الجودة. هل لديك أي نصائح أخرى لتأمين خط أنابيب CI / CD؟ اسمحوا لنا أن نعرف في التعليقات!

هل تريد معرفة المزيد عن خطوط أنابيب CI / CD وكيفية إعدادها؟

ترقبوا المزيد من المشاركات حول أفضل ممارسات DevOps. إذا كنت تبحث عن أداة تكامل مستمر تحتوي على ميزات أمان مضمنة ، راسلنا على contact@hailbytes.com للوصول المسبق إلى منصة Jenkins CI الآمنة على AWS. تتضمن منصتنا التشفير وإدارة المستخدم والتحكم في الوصول المستند إلى الأدوار للمساعدة في الحفاظ على أمان بياناتك. البريد الإلكتروني للحصول على نسخة تجريبية مجانية اليوم. شكرا للقراءة ، حتى المرة القادمة.